Perbezaan antara pancingan data dan spoofing

- 3570

- 275

- Stuart Kovacek

Dengan teknologi yang lebih baik dan akses internet di seluruh dunia, pencerobohan siber telah menjadi medium yang digunakan secara meluas untuk melakukan jenayah kolar putih termasuk kecurian identiti, pelanggaran data, dan penipuan kad kredit, antara lain. E -mel dan phishing spoofed adalah cara yang paling biasa di mana penjenayah siber atau penipu boleh membahayakan, memanipulasi atau memusnahkan sistem komputer atau rangkaian dan menyebabkan kemudaratan kewangan. Phishing dan spoofing agak sinonim kerana mereka merujuk kepada dokumen elektronik palsu atau palsu. Phishing biasanya menggunakan teknik spoofing, tetapi spoofing tidak semestinya dianggap sebagai pancingan data.

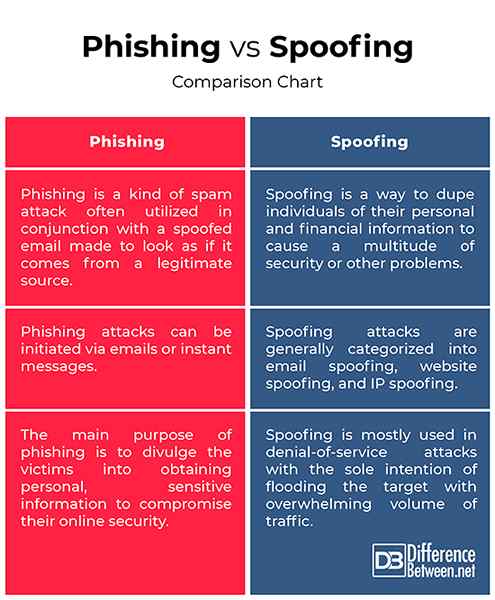

Spoofing adalah jenis penipuan di mana pihak yang berniat jahat berpose sebagai pengguna atau pihak perniagaan yang sah cuba mencuri maklumat dari pihak lain atau menipu mereka untuk melakukan sesuatu yang lebih teruk. Phishing, yang sering digunakan bersama dengan e -mel spoofed, adalah tindakan mendapatkan maklumat peribadi, sensitif seperti kata laluan, butiran akaun bank, dan nombor kad kredit terus dari pengguna akhir melalui Internet. E -mel spoofed biasanya direka untuk menyebabkan kerosakan pada sistem komputer atau rangkaian, sedangkan e -mel phishing direka untuk mendapatkan maklumat peribadi untuk keuntungan kewangan. Kedua -duanya adalah teknik yang digunakan oleh penjenayah siber untuk menyesatkan penerima e -mel. Walau bagaimanapun, mereka mempunyai bahagian perbezaan yang saksama.

Apa itu phishing?

Phishing adalah variasi pada perkataan "memancing", yang bermaksud spammer yang berpotensi akan membuang umpan dengan harapan seseorang akan "menggigit". Phishing adalah sejenis serangan spam yang sering digunakan bersama dengan e -mel spoofed yang dibuat untuk kelihatan seolah -olah ia berasal dari sumber yang sah. Ini adalah tindakan menghantar e -mel yang tidak diminta dengan palsu yang mendakwa datang dari sumber yang sah atau pengirim yang disahkan dalam usaha untuk menipu penerima untuk mendedahkan maklumat peribadi, sensitif seperti nombor kad kredit, butiran bank, dan kata laluan. Penipu akan membuat penerima percaya bahawa e -mel telah datang dari sumber atau laman web yang dipercayai seperti bank, sebagai contoh. E -mel mengarahkan pengguna ke laman web yang kelihatan sah di mana mereka diminta mengemas kini maklumat peribadi. Walau bagaimanapun, laman web ini tidak tulen dan hanya ditubuhkan sebagai percubaan untuk mendapatkan maklumat pengguna.

Apa itu spoofing?

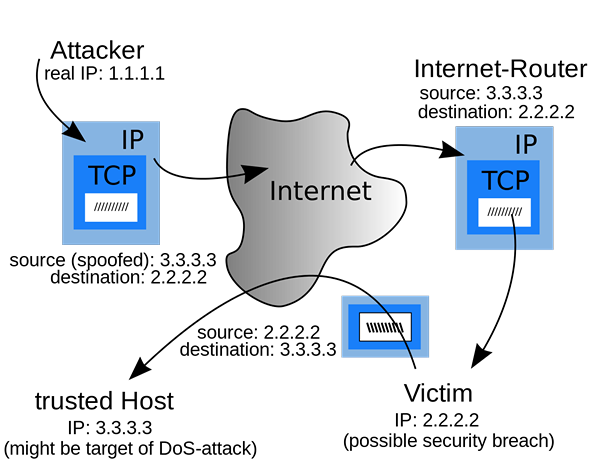

Tidak seperti phishing, spoofing adalah cara untuk menipu individu maklumat peribadi dan kewangan mereka untuk menyebabkan banyak keselamatan atau masalah lain. Spoofing pada dasarnya adalah aktiviti jenayah siber yang melibatkan menyamar sebagai pengguna yang membuatnya percaya bahawa e -mel itu datang dari sumber yang dipercayai dan menipu mereka untuk mendapatkan akses yang tidak dibenarkan ke sistem mereka dalam usaha untuk mencuri maklumat sensitif atau menanam virus atau perisian hasad untuk menyebabkan mereka bergaul. Sebilangan orang memanggil spoofing phishing. Secara ringkas, spoofing berpura -pura menjadi sesuatu yang anda tidak, sama ada dengan kelihatan seperti itu sesuatu atau dengan berpura -pura datang dari sumber yang disahkan walaupun ada sesuatu yang dihantar oleh seseorang selain sumber sebenar. Spoofing juga boleh dilakukan pada data yang dihantar ke seluruh rangkaian, membolehkan pelakunya mendapatkan akses kepada data yang disimpan pada sistem pengkomputeran.

Perbezaan antara pancingan data dan spoofing

Bermakna phishing dan spoofing

Phishing dan spoofing sering dikelirukan antara satu sama lain. Malah, phishing biasanya menggunakan teknik spoofing, tetapi spoofing tidak semestinya dianggap sebagai pancingan data. Banyak jenis pemalsuan berkaitan internet boleh merujuk kepada spoofing tetapi agak berbeza dari pancingan data.

Spoofing adalah cara untuk menipu individu maklumat peribadi dan kewangan mereka untuk menyebabkan banyak keselamatan atau masalah lain. Phishing, sebaliknya, adalah sejenis serangan spam yang sering digunakan bersama dengan e -mel spoofed yang dibuat untuk kelihatan seolah -olah ia berasal dari sumber yang sah.

Tujuan

Tujuan utama phishing adalah untuk mendedahkan mangsa untuk mendapatkan maklumat peribadi, sensitif seperti nombor kad kredit, butiran bank, nombor keselamatan sosial dan maklumat sensitif lain untuk berkompromi dengan keselamatan dalam talian mangsa.

Spoofing adalah apabila pelaku menyamar sebagai pengguna lain yang menipu dia untuk mendapatkan akses yang tidak dibenarkan ke sistem atau rangkaiannya dalam usaha untuk mencuri maklumat sensitif atau menanam virus atau malware ke dalam sistemnya untuk menyebabkan dia kerosakan. Spoofing kebanyakannya digunakan dalam serangan penafian perkhidmatan dengan niat tunggal membanjiri sasaran dengan jumlah lalu lintas yang luar biasa.

Teknik

Serangan Phishing dirancang dengan teliti dan dilaksanakan sebagai satu set aktiviti yang dirancang dengan rumit. Penipuan Phishing mungkin melibatkan beberapa kempen e -mel yang berbeza dan pelayan web. Serangan Phishing boleh dimulakan melalui e -mel atau mesej segera. E -mel mengarahkan pengguna untuk melawat laman web yang kelihatan sah di mana mereka diminta untuk mengemas kini butiran peribadi seperti kata laluan, nombor keselamatan sosial, nombor kad kredit, dan maklumat akaun bank. Laman web bagaimanapun, palsu dan disediakan hanya untuk mencuri maklumat pengguna.

Sebaliknya, serangan spoofing umumnya dikategorikan ke dalam spoofing e -mel, spoofing laman web, dan spoofing IP.

Phishing vs. Spoofing: carta perbandingan

Ringkasan Phishing vs. Spoofing

Ringkas seperti nombor akaun dan kata laluan. Serangan spoofing biasanya dirancang sebagai cara untuk mendedahkan individu untuk mendapatkan maklumat peribadi atau kewangan yang akan digunakan oleh penyerang untuk mencuri identiti mereka dan menggunakan butiran mereka untuk kepentingan mereka. Spoofing adalah penciptaan paket TCP/IP menggunakan alamat IP orang lain.

- « Perbezaan antara penyesuai USB Bluetooth dan WiFi

- Perbezaan antara Boombox dengan USB dan Bluetooth »