WEP vs. WPA

- 4771

- 485

- David Collier

Memilih konfigurasi keselamatan yang tepat untuk rangkaian wayarles anda sangat penting, terutamanya kerana penggodaman sangat mudah sekarang. Alat perisian percuma kini mudah didapati yang menjadikannya sepele untuk "skrip kiddies" yang tidak canggih untuk memasuki rangkaian tanpa wayar yang dijamin. Mengamankan rangkaian Wi-Fi anda dengan kata laluan adalah langkah pertama tetapi keberkesanannya sangat rendah jika kaedah keselamatan yang dipilih adalah Wep. Kata laluan untuk rangkaian Wi-Fi yang dijamin dengan WEP biasanya boleh retak dalam beberapa minit.[1] WPA2 atau WPA3 adalah kaedah keselamatan yang disyorkan untuk rangkaian tanpa wayar hari ini.

Carta Perbandingan

| Wep | WPA | |

|---|---|---|

| Bermaksud | Privasi bersamaan berwayar | Akses dilindungi Wi-Fi |

| Apa itu? | Protokol keselamatan untuk rangkaian tanpa wayar yang diperkenalkan pada tahun 1999 untuk menyediakan kerahsiaan data yang setanding dengan rangkaian berwayar tradisional. | Protokol keselamatan yang dibangunkan oleh Perikatan Wi-Fi pada tahun 2003 untuk digunakan dalam mendapatkan rangkaian tanpa wayar; direka untuk menggantikan protokol WEP. |

| Kaedah | Melalui penggunaan algoritma keselamatan untuk IEEE 802.11 Rangkaian Tanpa Wayar Ia berfungsi untuk mewujudkan rangkaian tanpa wayar yang selamat sebagai rangkaian berwayar. | Sebagai penyelesaian sementara untuk masalah WEP, WPA masih menggunakan cipher aliran RC4 yang tidak selamat tetapi memberikan keselamatan tambahan melalui TKIP. |

| Penggunaan | Keselamatan tanpa wayar melalui penggunaan kunci penyulitan. | Keselamatan tanpa wayar melalui penggunaan kata laluan. |

| Kaedah Pengesahan | Buka Pengesahan Sistem atau Pengesahan Utama Berkongsi | Pengesahan melalui penggunaan kunci heksadesimal 64 digit atau kod laluan watak 8 hingga 63. |

Penyulitan dalam rangkaian Wi-Fi

Adalah mungkin untuk "menghidu" data yang ditukar pada rangkaian tanpa wayar. Ini bermakna jika rangkaian wayarles "terbuka" (tidak memerlukan kata laluan), penggodam boleh mengakses sebarang maklumat yang dipindahkan antara komputer dan penghala wayarles. Tidak dilindungi kata laluan Wi-Fi anda juga menimbulkan masalah seperti penceroboh piggy-backing pada sambungan internet anda, dengan itu melambatkannya atau bahkan memuat turun kandungan berhak cipta secara haram.

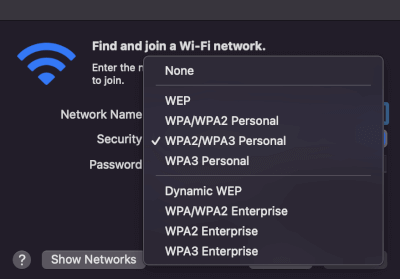

Pilihan keselamatan WEP dan WPA semasa menyambung ke rangkaian tanpa wayar pada Mac.

Pilihan keselamatan WEP dan WPA semasa menyambung ke rangkaian tanpa wayar pada Mac. Oleh itu, menjamin rangkaian Wi-Fi dengan kata laluan, oleh itu, sangat penting. WEP dan WPA adalah dua kaedah keselamatan yang disokong hampir secara universal oleh router dan peranti yang menyambung kepada mereka, seperti komputer, pencetak, telefon atau tablet. WEP (privasi setara berwayar) diperkenalkan apabila 802.11 standard untuk rangkaian Wi-Fi dilancarkan. Ia membolehkan penggunaan kunci 64-bit atau 128-bit. Walau bagaimanapun, para penyelidik mendapati kelemahan dalam WEP pada tahun 2001 dan membuktikan bahawa mungkin untuk memasuki mana-mana rangkaian WEP dengan menggunakan kaedah kekerasan untuk menguraikan kunci. Menggunakan WEP tidak disyorkan.

WPA, yang bermaksud akses dilindungi Wi-Fi, adalah standard yang lebih baru dan lebih selamat. Penyebaran pertama protokol WPA menggunakan cipher yang sama (RC4) sebagai WEP tetapi menambah TKIP (protokol integriti utama termoral) untuk menjadikannya lebih sukar untuk menguraikan kunci. Versi seterusnya - WPA2 - menggantikan RC $ dengan AES (Standard Penyulitan Lanjutan) dan menggantikan TKIP dengan CCMP (mod kaunter dengan protokol kod pengesahan blok cipher blok)). Ini menjadikan WPA2 konfigurasi yang lebih baik dan lebih selamat berbanding dengan WPA. WPA2 mempunyai dua perisa - peribadi dan perusahaan.

Amalan terbaik keselamatan Wi-Fi yang lain

Memilih WPA2 adalah permulaan yang baik tetapi ada perkara lain yang boleh anda lakukan untuk menjadikan rangkaian Wi-Fi anda lebih selamat. Sebagai contoh,

- Jangan siarkan SSID: SSID adalah nama rangkaian Wi-Fi. Dengan tidak menyiarkan SSID, rangkaian wayarles menjadi "tersembunyi". Ia masih akan muncul dalam imbasan rangkaian oleh peranti tetapi mereka hanya akan melihatnya sebagai "rangkaian yang tidak dikenali". Apabila rangkaian menyiarkan SSIDnya (nama), penggodam hanya perlu menguraikan kata laluan. Tetapi apabila nama rangkaian tidak diketahui, log masuk ke rangkaian akan menghendaki penceroboh mesti tahu bukan sahaja kata laluan tetapi juga SSID.

- Gunakan kata laluan yang kuat: Yang ini jelas tetapi disebutkan kerana sangat penting. Komputer yang sangat kuat dan pengkomputeran awan telah menjadikannya sangat murah dan mudah disewa kuasa pengiraan mentah yang luar biasa. Ini menjadikan serangan kekerasan yang mungkin, di mana penggodam mencuba setiap kombinasi huruf dan nombor sehingga kunci dikurangkan. Kata laluan yang baik mempunyai ciri -ciri berikut:

- lebih panjang daripada 10 aksara

- Menggunakan campuran aksara yang sihat - kes atas, kes bawah, nombor dan watak khas seperti ^*

- tidak mudah dapat ditebak, seperti hari jadi, atau nama ahli keluarga atau nama haiwan kesayangan

- Tukar alamat IP lalai penghala: Hampir semua router wayarles diprasari untuk menggunakan 192.168.1.1 sebagai alamat IP penghala di rangkaian yang dicipta. Terdapat beberapa eksploitasi canggih yang menggunakan tetapan biasa ini untuk menghantar jangkitan ke penghala, dengan itu tidak hanya menjejaskan satu komputer tetapi semua trafik internet yang melalui penghala dari mana -mana peranti. Adalah dinasihatkan untuk menukar alamat IP router kepada sesuatu yang lain, seperti 192.168.37.201.

Lebih banyak amalan terbaik disenaraikan di sini.